深度揭秘:金正恩一手创立的黑客盗窃组织Lazarus

本文转载自核财经

朝鲜黑客组织Lazarus是世界上最赚钱的加密货币黑客集团,堪称“盗窃界的典范”。

网络安全公司Group-IB在10月发布的《2018年高科技网络犯罪趋势报告》显示,从2017年至2018年9月,全球有14起成功地针对加密货币交易中心的攻击事件,黑客总共盗走了8.82亿美元的加密货币,而这其中的64.7%被Lazarus一家拿走,价值5.71亿美元。不过,这还仅仅是Lazarus从交易所中“获得”的本不属于它的加密货币。

Lazarus是谁?为何如此“成功”?

Lazarus是世界上最著名的被证实隶属于国家政府的黑客组织,它为金正恩窃取其迫切需要的国外货币,是朝鲜最重要的外汇创收渠道之一。

来自侦察总局第180处的Lazarus

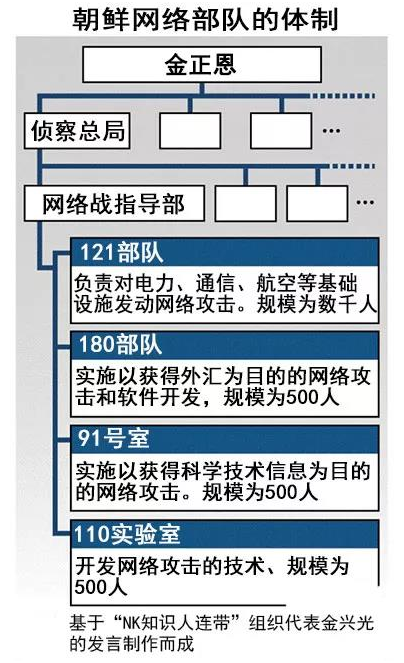

逃到韩国的朝鲜前官员、互联网安全专家Kim Heung-Kwang称, Lazarus 属于军方管辖的朝鲜侦察总局第180处。第180处由金正恩在2013年一手创立,拥有约500名成员,主要任务是获得外汇以支持朝鲜政府的核武器与远程导弹研究。Lazarus也常被业内人士称为隐藏的眼镜蛇。

与180处同样隶属于侦查总局的还有第121处,它是朝鲜最大的网络战机构,由金正日在1998年建立。该机构成员都是朝鲜本国在数学、计算机等领域的最尖端人才,所有人员均享有朝鲜最高层级的待遇,目前其总人数逾1800名。

网络作战在朝鲜的地位不断上升,已经成为仅次于全面战争和大规模杀伤性武器的威慑手段。这支黑客部队有两大目标,一是获取资金,二是获取情报,而在日益严峻的经济制裁下,金融犯罪正在成为他们最关键的“战场”。

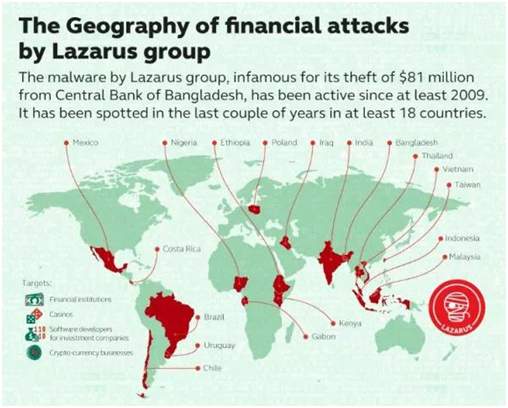

创立之初便以获取经济利益为目的Lazarus在这一形势下脱颖而出,卡巴斯基安全实验室认为“Lazarus 的影响远非一般 APT组织(Advanced Persistent Threat)所能及,其攻击目标遍及全球十余个国家的金融机构。

值得加密货币市场警惕的是, Lazarus正在给予加密货币更多的关注,他们近期的攻击对象和攻击手段的升级方向显示出他们越来越热衷于窃取比特币和加密货币,这与加密货币本身的便利性有关,也与他们在这一领域屡屡得手有关。朝鲜寄希望于通过对加密货币市场的攻击来绕过国际金融制裁。

发现隐藏的眼镜蛇

Lazarus这条隐藏的眼镜蛇与朝鲜政府的关联、与加密货币被窃案的关联最初是如何被发现的?这要从一部电影说起。

2014年,索尼影业推出一部名为《刺杀金正恩》(《The Interview》)的喜剧片,讲述了由付兰兰(弗兰科)扮演的美国脱口秀主持人去朝鲜采访和刺杀金正恩的故事。老实讲这部电影中的金正恩有几分可爱,是一个听凯蒂·佩里的《Firework》会动情到掉眼泪的人,就像歌里唱的那样,他说自己“like a plastic bag, drifting through the wind”。

但仅仅是影片名就足以冒犯到现实世界的金正恩。该片上映前一个自称和平护卫队(GoP,Guardians of Peace)的黑客组织攻击了索尼影业,成功窃取了约11TB的敏感数据,这其中不仅包括大量的还未发行的影片资料,还包括高管间的秘密邮件和员工的隐私信息,而他们提出的要求是让索尼“放弃上映破坏地区安全和世界和平的恐怖主义影片”。

毋庸置疑,和平护卫队来自朝鲜,正是和平护卫队与Lazarus黑客组织间关系的暴露,让各安全机构确定Lazarus隶属于朝鲜。事情发生在2016年。

2016年2月4日,孟加拉国央行陷入一片混乱,因为黑客刚刚从它手中偷走了 8100 万美元,如果不是因为一处账户名拼写错误导致转账被终止,黑客本计划转走10亿美元。不过即便如此,这也创造了有史以来最大的银行抢劫案,以及当时全球范围内已知的最大规模的金融网络犯罪案。

多家网络安全公司介入调查,结果显示攻击来自一个神秘的幕后组织——Lazarus,而最重要的发现是,这次行动中一段用于消除攻击证据的底层代码和 2014 年黑客攻击索尼影业时使用的代码完全相同。

针对 Lazarus的调查还暴露了其他一些线索,包括Lazarus 的恶意软件样本中有大量的韩语元素;Lazarus 在一次行动中犯下错误,一台欧洲服务器出现了朝鲜政府专用的 IP 登录记录。

一般来说黑客会重复利用自己开发的代码,Lazarus也不例外,正是利用这一特点网络安全公司能够把攻击事件与攻击者联系起来。

从2017年开始,包括Proofpoint在内的多家安全公司发现具有Lazarus特征的网络攻击有了新特征:

1.在“感染”机构和个人的过程中,Lazarus加入了为实现加密货币攻击的各种复杂控制后门和恶意软件。

2.为实现比特币和其它数字货币窃取,Lazarus使用Gh0st远控木马来收集被感染者的加密货币钱包和交易数据。

随着比特币和加密数字货币价格的暴涨,作为全球金融机构首要威胁的Lazarus,正在一步步成为加密货币市场最“成功”的窃贼。

交易所,Lazarus的主战场

2018年伊始,唱着《月球与虚拟货币与我》出道的全球首个数字货币女团Kasotsuka Shojo在完成一场演出后却无法收到她们的酬劳,因为1月26日,存放她们200万日元演出酬劳的,同时也是日本最大的加密货币交易所Coincheck遭黑客入侵,约合5.34亿美元的新经币失窃。

这是加密货币史上最严重的一次盗窃事件,超过了Mt.Gox交易所丢失的4.73亿美元,而这起网络攻击的发起者正是Lazarus。不过,他们采用的作案手段却比Mt.Gox失窃案简单太多——Lazarus窃取了存储新经币热钱包的私钥,然后偷走了这笔钱。

不过,提起眼镜蛇,比日本交易所更瑟瑟发抖的,是韩国交易所。《2018年高科技网络犯罪趋势报告》中统计的2017年至2018年交易所失窃案中,韩国交易所占据了14起中的7起,半壁江山,而这7起中至少有4起已被证实是由Lazarus发起。

来自Group-IB的调查数据与之前韩国议会情报委员会的推测吻合,该组织成员指出仅仅在2017年,朝鲜政府就从韩国交易所偷走了价值数十亿韩元的加密货币。

被攻击的交易所包括Bithumb、YouBit、Yapizon、Coinis、YouBit、Coinrail。其中的Youbit在被攻击两次之后(其中一次确认来自Lazarus),损失了约17%的总资产,不得不申请破产。

北韩国家队正在猛烈地攻击位于其南方的加密货币交易所。

小心你的钱包

Lazarus的网络攻击能力日益强大,如今的它可以轻松的实施DDoS攻击,也能够入侵特定的公司网络、银行系统、交易所生态,获取各种内部资料以及大量的资金,但这并不意味着你不是Lazarus的目标。

Lazarus有一个被称为PowerRatankba的加密货币攻击工具集,其重要的功能是针对加密货币个人和组织进行大规模、普遍性的电邮钓鱼攻击, 2017年6月,它在对某加密货币机构高管的钓鱼邮件中被发现。

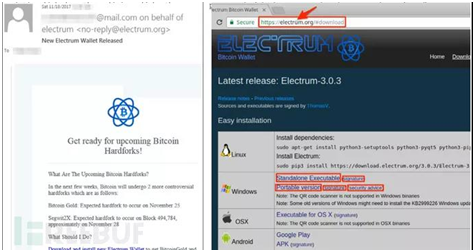

攻击者发送以比特币黄金或Electrum钱包为主题的钓鱼邮件给受害者,并通过邮件中的附件或链接部署内置python代码的恶意程序,从而窃取受害者的加密货币账户信息和密码,并通过对本地网络的入侵,找到与加密货币钱包相关的工作站和服务器的信息。

如下图所示,伪装成来自Electrum的邮件会包含一个与合法官网https://electrum.org相似的恶意网站——https://electrüm.org,唯一的差别是恶意网站地址中字母u上多了两点。伪装为来自比特币黄金的邮件会用网站https://bitcoingöld.org假冒官网https://bitcoingold.org。

PowerRatankba很有可能是Ratankba的进化版,或者是加密货币版。Ratankba是Lazarus开发的臭名昭著的作案程序,被业内人士称为“地形测绘工具”, 主要用于攻击前期的侦察和渗透。

结语

FBI、DHS曾联合发布警告:警惕朝鲜黑客组织Lazarus。

朝鲜政府的前电脑专家Jang Se-yul在接受媒体采访时说,他认为朝鲜黑客的技术水平不逊于谷歌或者美国中情局的顶级程序员,甚至可能会更好,因为“朝鲜为它准备了 20年”。

现在,作为金融产业“最成功”的大规模攻击专家,这条隐藏的眼镜蛇溜进了加密货币的世界。

Lazarus不仅为这个战场开发了新工具——专门针对加密货币的木马程序,还似乎要在此全面开战——8月初卡巴斯基实验室发现Lazarus窃取加密货币的软件已经不再局限于Windows版本,Mac版已被投入使用。

但比这更加可怕的是,“难以察觉的偷窃”是Lazarus最重要的宗旨,它们对恶意软件进行大量的专项开发和调试,用于让自己的攻击行为“合法化”。

现在我们还可以瞥见眼镜蛇的身形,但在未来,它可能真正的“隐形”,永远的消失在大众的视野。